個人情報漏えいの最大の敵、組織の内部リスクの実態

WEEDS Trace 証跡管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・ISMSやガイドラインなどの対応を検討している方

・効率的にシステムの監査運用をしたい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・ログ管理ツールについて詳しく知りたい方

- 個人情報保護の重要性とその背景

- 現実のリスク:個人情報漏えいの事例紹介

- 情報セキュリティの3つの要素

- 内部リスクの実態

- 特権ID管理の必要性

- 特権ID管理のメリットと課題

- 特権ID管理の課題を解決「WEEDS Trace」の紹介

1. 個人情報保護の重要性とその背景

データが現代社会の価値ある資源となる中、個人情報は特に重要な位置を占めています。この個人情報が漏えいすると、企業には計り知れない影響が生じます。例えば、顧客の信頼喪失、業績の低下、法的な制裁や罰金、そして企業のブランド価値の低下といった直接的・間接的な損害が考えられます。その結果、事業の継続性が脅かされることもあるのです。情報技術の急速な進化は、同時に個人情報への脅威も増大させています。このような状況下で、個人情報保護は企業の存続と成長を支える基盤として、絶対に欠かせないものとなっています。

個人情報保護には、早期に不審な操作を発見・対応することが必要です。「WEEDS Trace」は完璧なアクセスログを提供し、すべての操作を追跡します。これにより、内部からの不正行為の抑止や、不正アクセスの早期発見に貢献します。また、万が一のインシデント時でも、これらのログを基に詳細な調査を行うことができます。

製品資料|証跡管理「WEEDS Trace」

・Windowsサーバー向け製品「WEEDS WinServer Trace」の紹介

・UNIX系サーバー向け製品「WEEDS UNIX Trace」の紹介

・データベース向け製品「WEEDS DB Trace」の紹介

2. 現実のリスク:個人情報漏えいの事例紹介

近年、個人情報の漏えいが多く発生しています。例えば、オンラインショップでの購入履歴や住所、クレジットカード情報が第三者に漏れる事件が発生しています。このような事例は、システムのセキュリティホールや不正アクセスだけでなく、内部の関係者による操作ミスや不正行為など、さまざまな原因で起こります。

事例1:外部からの不正アクセスによる情報漏えい

2022年11月~2023年1月にかけて、ソースネクスト株式会社の運営するサイトから、クレジットカード情報が11万件超、個人情報が12万件超が流出した可能性があることが判明しました。また、流出したクレジットカード情報の不正利用も確認されています。

この事件では、運営するサイトのシステムの一部の脆弱性を利用した第三者の不正アクセスにより、ペイメントアプリケーションの改ざんが行なわれていました。そのため、期間内にサイトを利用したユーザーの個人情報やクレジットカード情報が悪意のある第三者の手に渡ってしましました。

事例2:内部不正による大量の個人情報漏えい

2023年3月に株式会社NTTドコモは、業務を委託していたグループ企業の元派遣社員が、596万件超の個人情報を外部へ不正に持ち出していたと発表しました。この事件において不正利用は確認されていませんが、企業イメージのダウンや顧客の信頼低下など、企業に大きな影響を与えました。企業内部のリスク対策として、従業員や委託先の社員に対するアクセス制御や監視体制の強化の重要性を改めて示すものとなりました。

3. 情報セキュリティの3つの要素

情報セキュリティは、情報を保護するための基盤となる考え方や手段です。これを形成する要素として「機密性」「完全性」「可用性」の3つがあります。これらの要素を理解することで、より適切な情報保護のアプローチが可能となります。

機密性 (Confidentiality)

機密性は、情報が正当な権限を持つ者だけにアクセスされ、不正なアクセスや漏えいから保護されるという性質を指します。例えば、パスワードや暗号化技術を用いて、外部の不正アクセスから情報を守ることで、機密性を確保します。

完全性 (Integrity)

完全性は、情報が正確かつ一貫性を持って管理・維持されることを指します。情報が変更される場合、その変更が正当であり、不正や誤りのない状態で情報が維持されることが重要です。データベースの監査トレイルやハッシュ関数の利用など、データの変更履歴を追跡する手段を取ることで、完全性を維持することができます。

可用性 (Availability)

可用性は、情報が必要とされる時に、迅速かつ確実にアクセスできる性質を示します。サーバーやネットワークの冗長性の確保、バックアップの取得、DDoS攻撃からの防御など、システムが継続して稼働するための施策が求められます。

情報セキュリティの3つの要素は相互に関連しており、一つが欠けると全体のセキュリティが脆弱となる可能性があります。そのため、これらの要素をバランスよく維持することが、情報を適切に保護する鍵となります。

4. 内部リスクの実態

企業が情報セキュリティを重視する背景には、外部からの攻撃だけでなく、内部からのリスクも大きく影響しています。特に、組織内の人間による不正アクセスは、企業の評価やブランドイメージ、そして顧客の信頼を失墜させる可能性があります。情報セキュリティの3つの要素をバランスよく維持できたとしても、内部脅威による情報漏えいを防ぐことは難しいのが現状です。その主な理由として、情報を扱う権限を持つ関係者による情報の持ち出しや不正利用が多く起こっているからです。この章では、内部の人間による不正アクセスのリスクとその課題に焦点を当てて解説します。

内部リスク

不正アクセス

組織内の関係者が不正な手段でデータにアクセスすること。これには、権限を超えた情報へのアクセスや他の従業員のアカウントの利用が含まれます。

権限の乱用

正当なアクセス権を持つ従業員や関係者が、その権限を乱用して情報を見る、変更する、または不適切に共有すること。これは特に、高度な権限を持つ管理者や情報システム関連のスタッフにリスクがあります。

誤った情報の公開

人為的ミスにより、非公開のはずの情報が公開されること。例えば、間違ったメールアドレス宛に情報を送信する、社内情報が含まれたドキュメントを外部のクラウドサービスに保存するなど。

不十分なアクセス権の管理

従業員や関係者に不要なアクセス権を付与すること、または退職・異動後も適切なアクセス権の変更が行われないこと。

セキュリティ意識の低さ

従業員がセキュリティ研修を受けていない、または研修の内容が十分でないため、日常の業務での安全な情報取り扱いが守られないリスク。

利用監査の不足

ログの監査や不正アクセスの検知機能が不十分で、内部からの不正なアクセスや操作が検知されないリスクがあります。

社内の機密情報の不適切な共有

情報が必要な関係者以外とも共有されること。例えば、社内のチャットツールやメーリングリストでの不適切な情報の流出。

これらのリスクは、従業員の教育やセキュリティポリシーの策定、技術的な対策などを通じて低減することが可能です。

5. 特権ID管理の必要性

特権IDとは?

特権IDは、システムやデータベース内で高度な権限を持つアカウントを指します。これにより、システムの設定変更や重要なデータのアクセス、編集などの操作が可能となります。通常、システムやデータベースの管理担当者がこのIDを保持しています。

なぜ特権ID管理が必要なのか

内部の関係者、特に個人情報への権限を持つ人が不正な操作をすることは大きなリスクとなります。特権IDを持つ者が不正行為や誤操作を行った場合、その影響は通常のユーザーアカウントよりもはるかに広範囲になります。例えば、データベースの誤削除、機密情報の無断取得、システム設定の不適切な変更などが挙げられます。これらの操作は企業の業績や信用に直接的な影響を及ぼし、場合によっては法的な問題や巨額の賠償請求につながる可能性もあります。以下に特権IDの管理が不適切な場合の代表的なリスクを紹介します。

重大な経済的損失のリスク

特権IDが不正利用されると、企業の重要なデータが外部に流出する可能性があります。その結果、企業のブランド価値や顧客信頼が大きく損なわれることとなり、経済的損失を引き起こすリスクが高まります。

営業活動の停止

特権IDの誤操作や不正利用により、システムが停止すると、企業の主要な業務プロセスが中断する可能性があります。これにより、顧客へのサービス提供ができなくなるなどの営業的損失が生じることも考えられます。

法的責任と罰則

個人情報が流出した場合、データ保護法や業界固有の規定などに違反することとなり、高額な罰金や訴訟への対応が求められることがあります。これは企業の資金的な負担だけでなく、企業の評価や株価にも悪影響を及ぼす可能性があります。

事後対応のコスト増

情報漏えいが発生した場合、その原因の特定や被害の範囲の確認、さらには対策の実施など、多岐にわたる事後対応が必要となります。これには多額のコストと時間がかかり、企業の資源を大きく消費することとなります。

競合他社への情報流出

特権IDを悪用されることで、企業の機密情報が競合他社の手に渡るリスクがあります。これは企業の競争力を直接損なう事態となり、中長期的なビジネス展開にも影響を及ぼす可能性があります。

特権IDは、システムやデータベースへの高度なアクセス権限を持つため、その取り扱いには最大限の注意が必要です。不適切な管理が行われると、内部や外部からのセキュリティリスクが増大してしまいます。万が一、個人情報の漏えい等のセキュリティ事故が起こってしまうと、企業のブランドイメージの低下、信用失墜、そして法的な制裁につながる恐れがあります。これらのリスクから企業を守るために、特権IDの適切な管理は絶対的に不可欠といえるでしょう。

特権IDの共有とそのリスク

特権IDは、複数の担当者で共有されているケースが多く見られます。これは一見、業務効率の向上や手続きの簡略化として便利に思えるかもしれませんが、これには数々のセキュリティ上のリスクが伴います。

トレーサビリティの喪失

特権IDを共有すると、具体的に誰が何の操作を行ったのかを特定するのが困難となります。これにより、問題が発生した際の追跡や責任の所在が曖昧になる恐れがあります。

誤操作のリスク

複数の人が同じIDで操作すると、予期しない設定変更やデータの削除などの誤操作の可能性が高まります。場合によっては、システムやネットワークのダウンを引き起こし、事業の中断や顧客喪失など大きな損失が発生してしまいます。

不正アクセスのリスク増大

特権IDが多くの人に知られることで、そのIDが悪意を持った第三者に漏れるリスクが増加します。また、責任の所在の曖昧さから、内部の関係者が不正な操作を行いやすくなることも考えられます。

特権IDの適切な管理は、情報セキュリティを確保する上で非常に重要な役割を果たします。特に、内部の関係者による不正なアクセスや操作を防ぐための最も効果的な手段といえるでしょう。

6. 特権ID管理のメリットと課題

特権IDの管理は、特権IDのアクセスログをリアルタイムで監視したり、一定の期間ごとにパスワードを変更するなど、厳格な管理ポリシーを適用することが求められます。また、特権IDの使用は必要最小限に制限し、業務上本当に必要な場面でのみ特権IDを利用する体制を整えることが大切です。このようにして、特権IDのリスクを最小限に抑えつつ、業務効率を損なわずに安全な情報管理を実現することができます。

特権ID管理のメリット

不正アクセスのリスク低減

特権IDが不正に使用されることで、企業の重要情報や個人情報が漏えいしたり、システムが不正に操作されるリスクがあります。特権IDの厳格な管理により、これらのリスクを大幅に低減できます。

操作のトレーサビリティ確保

同一の特権IDが複数の管理者によって使用される場合、操作の追跡が難しくなります。しかし、特権IDの適切な管理により、誰がどのような操作を行ったのか記録が残るため、問題の原因や責任の所在を明確にすることができます。

誤操作のリスク軽減

特権IDは、システムに対する幅広い操作を可能とします。そのため、誤った操作がシステムに大きなダメージをもたらす可能性があります。適切な管理と教育により、このようなリスクを低減することが期待できます。

特権ID管理における課題

特権ID管理の適切な実施は、企業の情報セキュリティを強化するための極めて重要ですが、その実施にはいくつかの課題が伴います。

管理体制構築の難しさ

特権IDの管理を実施する際、まず課題となるのが管理プロセスの確立です。特権IDに関するどのような操作が許可され、どのような場合にアクセス権限が変更・削除されるのかの明確なルールを設定し、それを徹底するための体制を築くことが必要になります。

さらに、特権IDの管理ポリシーの策定も大きな課題となります。どの役職や部署がどのような権限を持つべきか、一時的な権限の付与のルールはどうするかなど、細かなルールを決定しなければなりません。

また、これらの管理プロセスやポリシーを日常の業務に取り入れるためには、業務フローの変更が避けられません。従来の業務やシステムの使い方を見直し、新しいルールに合わせて最適化することが求められるでしょう。この変更プロセスは、関係者の協力や理解を得るためのコミュニケーションも欠かせない要素となります。

システムへの影響

特権IDはシステムやアプリケーションで使用されることが多いため、パスワードの変更やアクセス制限を行う際、システムの動作に影響を及ぼす可能性があり、パスワードの変更などの対応が難しく、アクセス制限が実施できない場合があります。

利用監査の課題

特権IDの操作ログは膨大になることが予想され、その中から不正な操作やリスクのある行動を見つけ出すのは、多くの時間や専門的知識を要求される作業となります。ログ分析のスキルやツールの導入、さらには専門的な人材の確保や育成が不可欠となります。

これらの課題に対応するためには、特権ID管理ツールの導入や継続的な研修、定期的な内部監査の実施など、多角的なアプローチが求められます。

また、適切な特権ID管理を維持するためのコストも無視できるものではありません。ツールの導入や運用、人材育成など、継続的な投資が求められます。しかし、これらの課題やコストを乗り越え、適切な特権ID管理を確立することで、企業は情報漏えいや不正アクセスのリスクを大幅に低減できます。結果として、企業の資産やブランド価値を守るための強固な防御壁を築くことができるでしょう。

WEEDS Trace 特権ID管理ソリューションについて詳しく紹介した資料です。

こんな方におすすめです。

・特権ID管理の必要性を感じている方

・低コストで特権ID管理を導入したい方

・不正アクセスなど情報セキュリティの課題を解決したい方

・特権ID管理ツールについて詳しく知りたい方

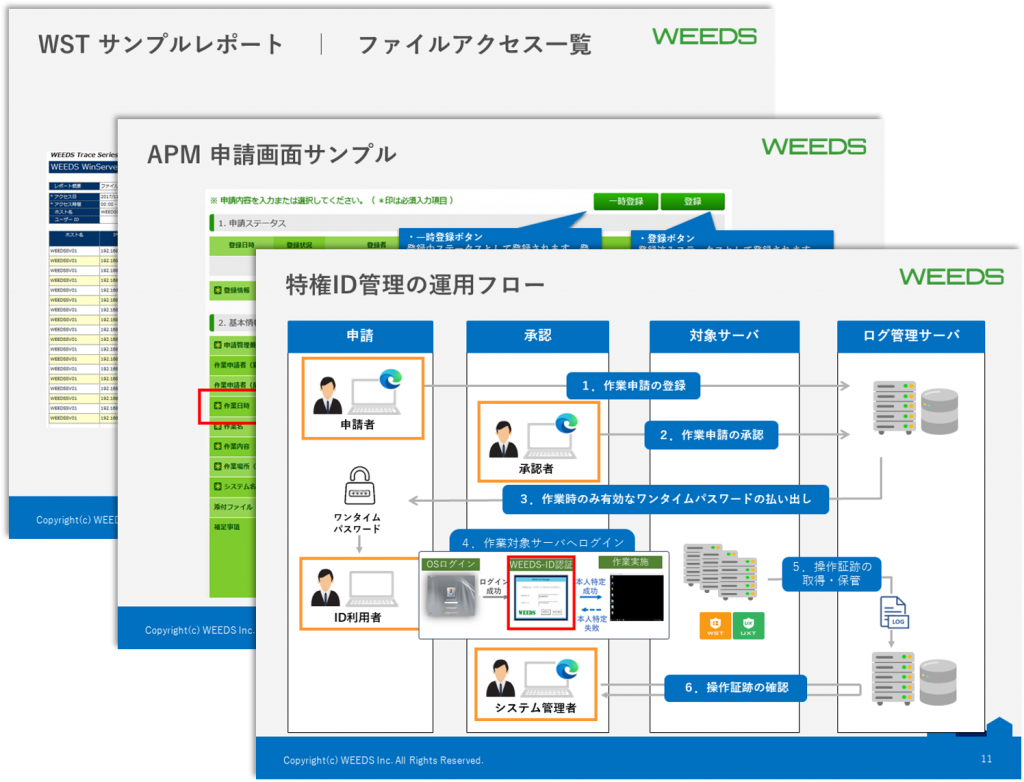

7. 特権ID管理の課題を解決「WEEDS Trace」の紹介

特権ID管理における様々な課題にウイーズ・システムズ株式会社が開発・販売する WEEDS Trace「特権ID管理ソリューション」が貢献します。WEEDS Trace「特権ID管理ソリューション」は、金融機関をはじめとした多くの業界での導入実績があり、特権IDの一元管理と統制を実現することで、情報セキュリティの向上と業務効率の最適化を実現しています。

メリット1 – 無理なく特権ID管理をスタート

WEEDS Traceなら、運用しながら段階的にセキュリティレベルの向上が図れます。既存運用を踏襲しつつ特権ID管理を無理なくスタートできます。また、WEEDS Traceは、管理対象のサーバーに直接インストールするエージェント型を採用しているため、既存のシステム環境を変更することなく特権ID管理を始めることが可能です。

詳しくはこちらをご覧ください。⇒ 導入事例 – 「導入パターン事例」

メリット2 – システムへの影響がないアクセス制御が可能

WEEDS認証の特徴として、アプリケーションやシステムがログインする際には稼働せず、ユーザーがログインした時のみ認証を行います。アプリケーションが特権IDを使用しているため、パスワードが変更できないといった場合においても、特権IDの利用制限が可能です。

メリット3 – 不正な操作を見逃しません

WEEDS Traceは抜け漏れのない操作ログの取得が特徴となっています。操作ログを活用し、承認されていない特権IDの利用や不正な操作を見逃しません。また、WEEDS Traceは操作を可視化する豊富なレポートを用意しています。単にアクセスログを一覧化するのではなく、ログインだけの一覧やファイル操作に特化した一覧など目的に沿ったシステム監視運用が可能となります。一部ですが、レポートのサンプルをご紹介します。

レポートイメージ(ログイン一覧)

いつ、誰が、どのサーバーに、どのIDでアクセスしたかを確認することができます。サーバーの利用状況が一覧で確認でき、不正なアクセスの早期発見に貢献します。

レポートイメージ(ファイル操作一覧)

重要なファイルや機密情報へのアクセス監視が可能です。誰がいつどのファイルに何をしたか一覧で確認できます。重要なファイルや機密情報への不正な操作の早期発見に貢献します。

WEEDS Trace(特権ID管理ソリューション)について詳しくはこちらをご覧ください。

特権ID管理ならウイーズ・システムズにご相談を

ウイーズ・システムズ株式会社は、創業からアクセスログ一筋のセキュリティ専門企業です。内部統制や各種ガイドラインへの対応、情報漏えいなどシステムセキュリティに関するご相談を受け付けております。

特権ID管理における様々な課題にウイーズ・システムズ株式会社が開発・販売する WEEDS Trace「特権ID管理ソリューション」が貢献します。WEEDS Trace「特権ID管理ソリューション」は、特権IDを一貫して統制・管理できる機能を提供しており、情報セキュリティの強化と業務効率の向上が実現できます。

ぜひウイーズ・システムズ株式会社のWEEDS Trace「特権ID管理ソリューション」のご利用をご検討ください。